Взломана база данных поставщиков БПЛА в украинскую армию, военную разведку и госбезопасность

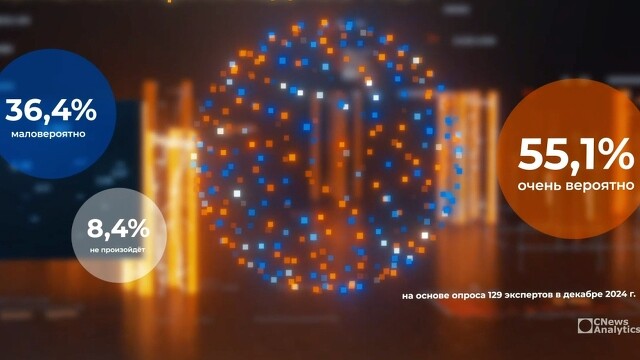

Хакерская группировка Killnet взломала базу данных крупнейшей ИТ-платформы производителей дронов для украинской армии. Доступ к базе в октябре 2025 г. получили в результате кибервзлома одного из первых лиц украинского министерства цифровой трансформации. В число заказчиков ИТ-площадки входят военная разведка и служба безопасности.

Взлом ИТ-платформы

Хакеры группировки Killnet взломали базу данных (БД) крупнейшей ИТ-платформы производителей дронов для Вооруженных сил Украины (ВСУ) с личными данными продавцов беспилотников, пишут «РИА Новости». Хакерам удалось получить тактико-технические характеристики (ТТХ) множества моделей дронов.

По словам представителя хакерской группировки с никнеймом KillMilk, в октябре 2025 г. Killnet взломали одно из первых лиц министерства цифровой трансформации Украины. Благодаря этому хакерам удалось получить доступ к базе продавцов дронов, в котором указаны их электронные почты, адреса лабораторий, номера телефонов и Ф.И.О.

Министерство цифровой трансформации (Минцифры) Украины — это государственный орган исполнительной власти Украины, который ответственен за внедрение правительственной политики в сфере электронного управления, информатизации, развития информационного общества, формирование и использование национальных электронных информационных ресурсов, цифровизацию органов государственной власти.

Согласно полученным данным, в 2024 г. оборот ИТ-платформы составил почти $1,956 млрд (это примерно 160 млрд руб.). В число заказчиков площадки входят Служба безопасности Украины (СБУ) и Главное управление разведки (ГУР). Кроме того, хакерам Killnet удалось получить ТТХ множества моделей дронов включая зарубежные образцы.

Возможные жертвы взлома

Руководство украинского Минцифры: вице-премьер — министр цифровой трансформации — Михаил Федоров; первый заместитель министра — Алексей Выскуб; заместитель министра цифровой трансформации по развитию публичных услуг — Людмила Рабчинская; заместитель министра цифровой трансформации по развитию цифровой инфраструктуры — Александр Шелест; заместитель министра цифровой трансформации по вопросам евроинтеграции — Валерия Ионан; заместитель министра цифровой трансформации по вопросам развития ИТ — Александр Борняков; государственный секретарь — Дмитрий Маковский.

Полученные данные

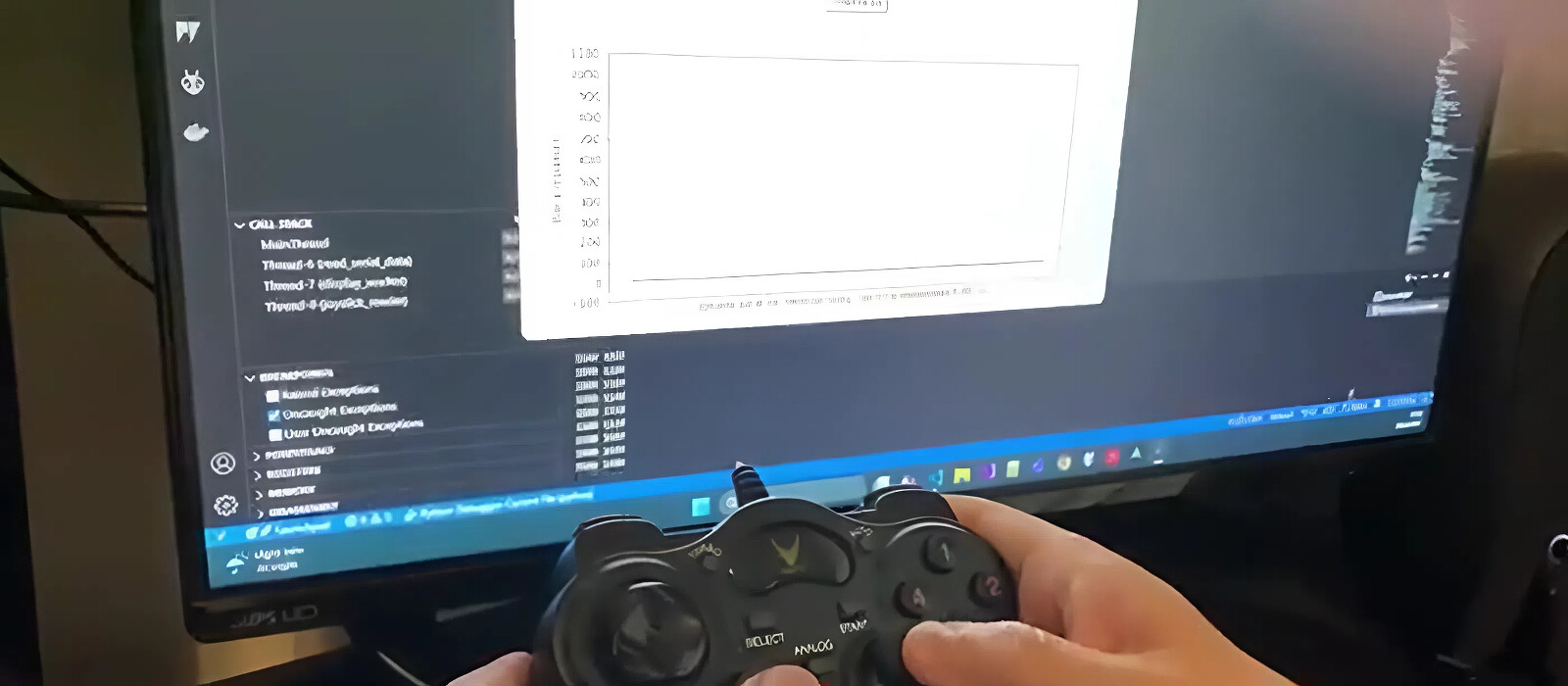

Пророссийские группировки хакеров Killnet и Beregini сообщили «РИА Новости», что взломали серверы крупнейшего украинского производителя дронов «Боевые Птахи Украины». Представитель Killnet предоставил агентству видео, на котором мужчина тестирует новые технологии. На кадрах видно, как отрабатывается технология сброса боеприпаса, видно, как тестировщик пользуется курсорами пульта управления, одновременно следя за показаниями на экране.

В результате взлома хакеры получили доступ к данным о разработчиках, инженерах, руководстве и испытателях компании «Боевые Птахи Украины». Общее число работников на октябрь 2025 г. свыше 300 человек.

Методы и мотивы

В отличие от типичных хакеров, ориентированных на узконаправленные цели и предпочитающих оставаться в полной анонимности без публичных аккаунтов или заявлений, участники Killnet действуют принципиально иначе. Ведь их кибератаки рассчитаны на максимальное освещение в средствах массовой информации (СМИ) и общественное внимание, а угрозы и манифесты озвучиваются официально. Группировка поддерживает присутствие в сети через Telegram-каналы и профили в X, где публикуют отчеты о кибероперациях, а также используют специализированные ИТ-платформы для координации и пропаганды, такие как сross-site scripting (XSS) и Breach Forums для Killnet.

Применяемые техники и тактики однозначно закрепить за Killnet в 2025 г. невозможно. Они пользуются различными ИТ-инструментами для кибератак, включая программы-взломщики, скрипты, ботнеты, DDoS-атаки и социальную инженерию. Они используют анонимность, чтобы скрыть свои истинные имена и местонахождение.

Со слов руководителя группы защиты ИТ-инфраструктурных компании «Газинформсервис» Сергея Полунина, в отличие от аdvanced persistent threat (APT)-групп, которые обычно идентифицируются по характерным целям и специфическому инструментарию, у Killnet нет четкого технического почерка. При успешной кибератаке они сами публично берут на себя ответственность, громко объявляя об этом в сообществе.

Поделиться

Поделиться