Российские компании все чаще атакуют мошенники, притворяющиеся госструктурами

Российские компании все чаще подвергаются кибератакам со стороны хакеров, требующих выкуп и использующих для обмана жертв поддельные сообщения от государственных органов или руководства компании. По мнению экспертов по кибербезопасности, подобные атаки становятся все более частыми и изощренными.

Хитрые схемы

Российские компании стали регулярно подвергаться кибератакам хакеров-вымогателей, использующих для обмана обращения от государственных служб или руководства компаний. Об этом в конце июля 2024 г. сообщил «Коммерсант». Только за последние несколько месяцев специалисты по информационной безопасности (ИБ) выявили сразу несколько схожих мошеннических схем, направленных преимущественно на крупный бизнес и его сотрудников.

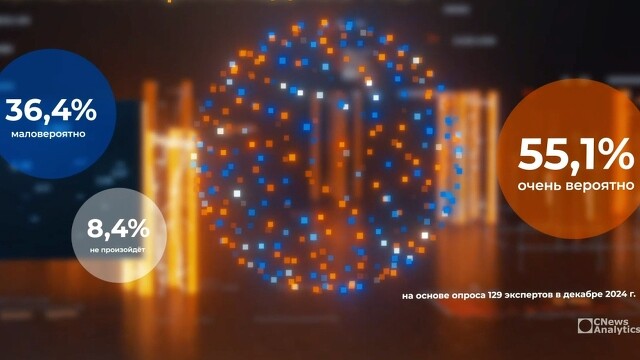

По данным Positive Technologies, применение социальной инженерии (метод обмана, рассчитанный на доверие жертвы) в первом полугодии 2024 г. стало для хакеров еще эффективнее, чем в первом полугодии 2023 г. Так, в этом году успешными оказывались 50% инцидентов с использованием таких методов, хотя годом ранее - 43%.

Одной из сложных схем атаки с применением социальной инженерии стали почтовые рассылки бизнесу писем от якобы государственных органов: так как подобные письма изначально вызывают доверие у потенциальных жертв, то количество таких атак постоянно растет.

В случае если жертва ведется на обман мошенников и верит письму, предоставляя контактную базу данных (БД) сотрудников, то в результате уже «подготовленным» работникам компании поступают звонки, но не от ИБ-специалистов ведомства, а от злоумышленников, рассказали в компании Positive Technologies. Этот пример является не единственным: ранее специалисты выявляли мошенническую схему, по которой в Telegram сотрудникам компаний писал якобы гендиректор фирмы и предупреждал о предстоящем звонке от Федеральной службы безопасности (ФСБ) России.

В целом число кибератак на российскую ИТ-инфраструктуру в 2024 г. продолжает расти. За период с января по май, число ИТ-атак на российские организации увеличилось на 30%, подсчитали в «Информзащите». Одним из наиболее распространенных последствий успешных кибератак с начала года остается утечка конфиденциальной информации, доля этого недопустимого события составила 72% для частных лиц и 54% для организаций, поделились в Positive Technologies.

По информации ИБ-специалистов из Positive Technologies, руководители зачастую имеют доступ к более чувствительной информации, чем рядовые сотрудники. Кроме того, ИТ-руководители имеют привилегированный доступ к внутренним ресурсам организаций, что может сделать дальнейшую кибератаку злоумышленника более результативной. Финансовые же риски для компаний зависят от многих факторов, например, куда смог дойти злоумышленник — смог ли украсть критическую информацию или же БД, а возможно и реализовать недопустимые события организации. Помимо финансовых вопросов такие атаки могут нести и репутационные или регуляторные риски.

Социальная инженерия при взломе

Социальная инженерия - это термин, используемый для широкого спектра вредоносных действий, осуществляемых посредством человеческого взаимодействия. Мошенники использует психологическую манипуляцию, чтобы заставить пользователей совершать ошибки безопасности или выдавать конфиденциальную информацию.

Атаки социальной инженерии происходят в один или несколько этапов. Сначала злоумышленник исследует предполагаемую жертву, чтобы собрать необходимую справочную информацию, такую как потенциальные точки входа и слабые протоколы безопасности, необходимые для продолжения атаки. Затем хакеры пытаются завоевать доверие жертвы и предоставить стимулы для последующих действий, которые нарушают практику безопасности, например, раскрытие конфиденциальной информации или предоставление доступа к критически важным ресурсам.

Что делает социальную инженерию особенно опасной, так это то, что она опирается на человеческие ошибки, а не на уязвимости в программном обеспечении (ПО) и операционных системах. Ошибки, совершаемые законными пользователями, гораздо менее предсказуемы, что затрудняет их выявление и предотвращение, чем вторжение с использованием вредоносного ПО.

Кибератаки через социальную инженерию существуют во многих различных формах и могут быть выполнены в любом месте, где задействовано человеческое взаимодействие.

Социальные инженеры манипулируют человеческими чувствами, такими как любопытство или страх, чтобы строить планы и заманивать жертв в свои ловушки. Поэтому будьте осторожны, когда вас встревожило электронное письмо, привлекло предложение, размещенное на веб-сайте, или когда вы наткнулись на лежащие где-то случайные цифровые медиа. Бдительность может помочь пользователям защитить себя от большинства ИТ-атак социальной инженерии, происходящих в цифровой сфере.

Более того, следующие советы помогут вам повысить бдительность в отношении взломов с использованием социальной инженерии: не открывайте электронные письма и вложения из подозрительных источников; используйте многофакторную аутентификацию; будьте осторожны с заманчивыми предложениями (бесплатный сыр бывает только в мышеловке); обновляйте или возьмите за привычку загружать последние сигнатуры первым делом каждый день и сканируйте ИТ-систему антивирусным ПО, а также проверяйте др. сканерами и ревизорами, которые включает в себя ряд средств автоматизации удаления вредоносного кода и пр.

Поделиться

Поделиться